- Najbardziej znana publikacja - COSO - definiująca Ramy Zintegrowanego Zarządzania Ryzykiem bardzo ogólnie odnosi się do problematyki zarządzania ryzykiem IT - ryzykiem cyberbezpieczeństwa. NIST stara się znaleźć odpowiednie miejsce w ERM dla cyberbezpieczeństwa ...

Nie ma chyba wśród osób zawodowo zajmujących się zarządzaniem ryzykiem takich, które nie miały w rękach bądź nie słyszały o publikacjach COSO w tym o tzw. Ramach Zintegrowanego Zarządzania Ryzykiem (ERM). Dla administracji rządowej w USA te publikacje mają charakter niezobowiązujący, dlatego poprzez tzw. Okólniki rządowe wprowadzono zagadnienia zintegrowanego zarządzania ryzykiem do praktyki funkcjonowania administracji jako obowiązkowe do podjęcia. Rzecz jasna, owe Okólniki biorą w znacznym stopniu pod uwagę zapisy publikacji z 2004 roku (Enterprise Risk Management — Integrated Framework) jak i z roku 2017: Enterprise Risk Management—Integrating with Strategy and Performance.

W międzyczasie, w 2019 roku, Komitet COSO opublikował dokument zatytułowany „Managing Cyber Risk in Digital Age” zawierający 20 ogólnych zasad (wymagań) zarządzania ryzykiem cyberbezpieczeństwa. Amerykanie jednak uznali – poniekąd słusznie – że ów dokument opublikowany przez COSO jak i poprzednie, wyżej wymienione, wymagają jednak rozwinięcia i uszczegółowienia w odniesieniu do zarządzania ryzykiem bezpieczeństwa IT (cyberbezpieczeństwa).

Niedawno, bo w październiku br., ukazała się pierwsza wersja publikacji (z nowej serii NISTIR 8286): Integrating Cybersecurity and Enterprise Risk Management (ERM), gdzie NISTIR jest akronimem od “National Institute of Standards and Technology Interagency or Internal Report”.

Celowo napisaliśmy o “pierwszej wersji” bowiem NIST oficjalnie uznaje ten dokument za „otwierający dyskusję” w zakresie „połączenia istniejących procesów zarządzania ryzykiem w sektorze prywatnym z wymaganiami dotyczącymi ryzyka cyberbezpieczeństwa nałożonymi przez rząd na federalne agencje, określonymi w okólniku OMB A-130”. NIST jednocześnie zapowiada kolejne publikacje z tej serii – NISTIR 8286.

Idea, którą można odczytać z tej publikacji jest oczywista: zarządzanie ryzykiem cyberbezpieczeństwa nie powinno być odrębną (i podrzędną) działalnością w stosunku do zarządzania ryzykiem na poziomie całej organizacji.

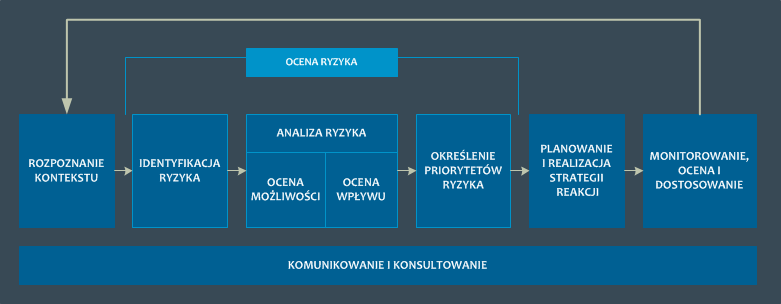

Struktura publikacji opiera się na proponowanym cyklu zarządzania ryzykiem cyberbezpieczeństwa. Amerykanie jednak nie odkrywają Ameryki w tym zakresie. Wystarczy popatrzeć na – proponowany w treści dokumentu – tzw. hipotetyczny model cyklu życia zarządzania ryzykiem. Pisz wymaluj ISO 31000 albo słynna publikacja FERMA – ”Standard zarządzania ryzykiem”. Jednym słowem: nil novi sub sole. Prosimy popatrzeć:

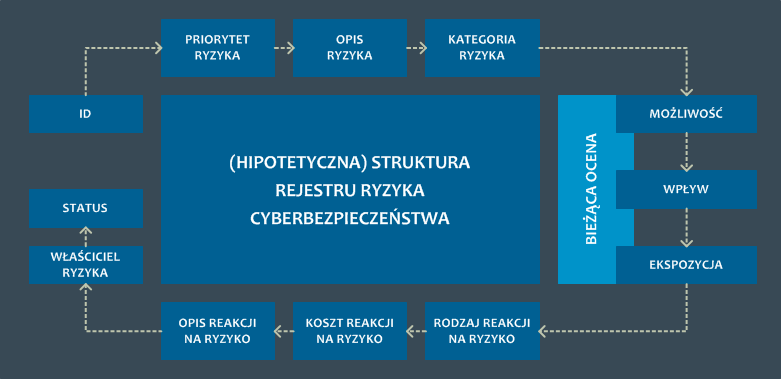

Podobnie, proponowana struktura tzw. rejestru ryzyka cyberbezpieczeństwa nie powinna stanowić zaskoczenia dla specjalistów. Jest bardzo ogólna. Na tyle ogólna, iż uważamy, że taka struktura nie przechowuje wielu istotnych informacji – brakuje na przykład powiązania poszczególnych pozycji rejestru z poszczególnymi celami organizacji.

Oczywiście, można przyjąć, że zapewnienie cyberbezpieczeństwa jest ściśle powiązane ze wszystkimi celami organizacji ale ta więź nie w każdym przypadku jest tak samo istotna.

Czy publikacja wnosi coś istotnego? Raczej nie ale dobrze że jest, ponieważ językiem pozbawionym terminologii stricte technicznej odnosi się do zagadnień zarządzania ryzykiem cyberbezpieczeństwa. To powoduje, że łatwiej będzie ją „przyswoić” przez osoby, które nie mają dogłębnej wiedzy z tego zakresu.

Pozostaje jedno pytanie: kiedy to wszystko czytać …